- Retrait gratuit dans votre magasin Club

- 7.000.000 titres dans notre catalogue

- Payer en toute sécurité

- Toujours un magasin près de chez vous

- Retrait gratuit dans votre magasin Club

- 7.000.0000 titres dans notre catalogue

- Payer en toute sécurité

- Toujours un magasin près de chez vous

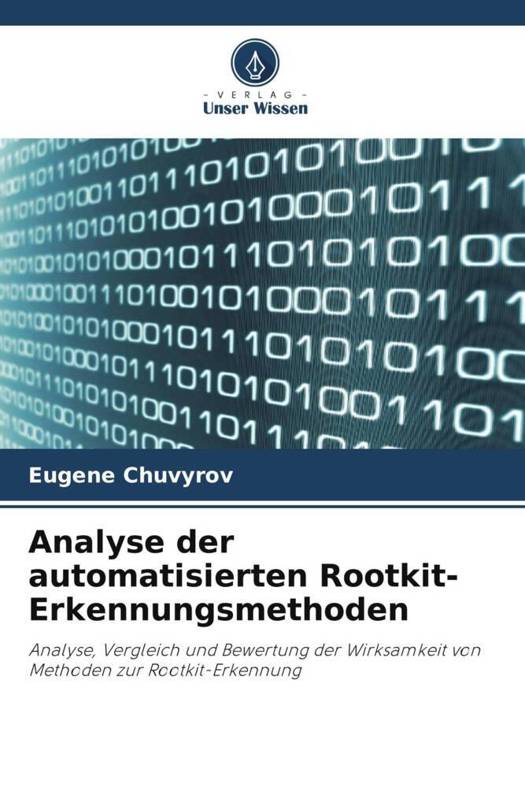

Analyse der automatisierten Rootkit-Erkennungsmethoden

Analyse, Vergleich und Bewertung der Wirksamkeit von Methoden zur Rootkit-Erkennung

Eugene Chuvyrov

Livre broché | Allemand

48,45 €

+ 96 points

Description

Der Schwerpunkt dieser Studie lag auf der Identifizierung, Analyse, dem Vergleich und der Bewertung der Effektivität von Rootkit-Erkennungsmethoden. Im Einzelnen wurden zwei Methoden eingehend untersucht. Die erste ist die Heuristik der statischen Analyse von Kernelmodul-Binärdateien, die versucht festzustellen, ob das Verhalten eines Softwaremoduls bösartig ist oder nicht, bevor es an das Betriebssystem weitergegeben wird. Die zweite in dieser Arbeit analysierte Methode, das Strider Ghostbuster-Framework, vergleicht das, was ein Computersystem für wahr hält (d. h. welche Module für das Betriebssystem sichtbar sind), mit der absoluten "Wahrheit", die durch Low-Level-Systemprogrammierung ermittelt wird. Die erwarteten Ergebnisse dieses Vergleichs sollten immer gleich sein, es sei denn, es wird eine böswillige Manipulation des Systems beobachtet. Nach dem Vergleich der Wirksamkeit der Erkennungsmethoden bei einer Reihe bekannter (und öffentlich verfügbarer) Rootkits, einschließlich eines sehr einfachen, vom Autor erstellten Rootkits, werden die Methoden verglichen und ihre Wirksamkeit bewertet.

Spécifications

Parties prenantes

- Auteur(s) :

- Editeur:

Contenu

- Nombre de pages :

- 96

- Langue:

- Allemand

Caractéristiques

- EAN:

- 9786204849997

- Format:

- Livre broché

- Dimensions :

- 150 mm x 220 mm

Les avis

Nous publions uniquement les avis qui respectent les conditions requises. Consultez nos conditions pour les avis.