- Retrait gratuit dans votre magasin Club

- 7.000.000 titres dans notre catalogue

- Payer en toute sécurité

- Toujours un magasin près de chez vous

- Retrait gratuit dans votre magasin Club

- 7.000.0000 titres dans notre catalogue

- Payer en toute sécurité

- Toujours un magasin près de chez vous

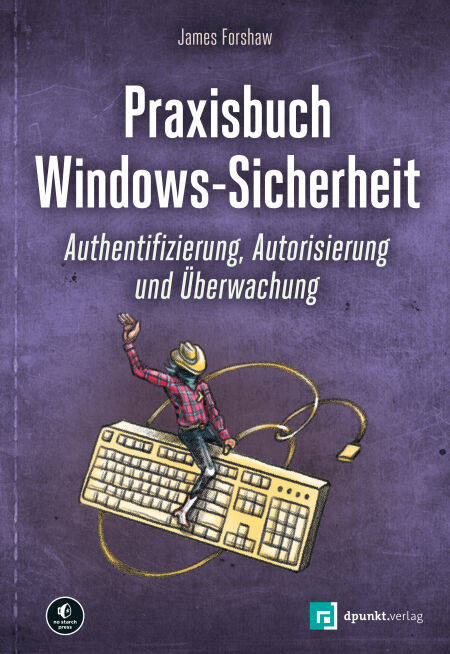

Praxisbuch Windows-Sicherheit EBOOK

Authentifizierung, Autorisierung und Überwachung

James Forshaw

Ebook | Allemand

69,90 €

+ 69 points

Format

Description

Das Lehr- und Experimentierwerk zur Windows-Sicherheitsarchitektur

- Umfassender und tiefgehender Einblick in die Sicherheitsmechanismen von Windows

- Praxisorientierter Ansatz mit interaktiven PowerShell-Beispielen zum Lernen, Ausprobieren und Experimentieren

- Praktisches Nachschlagewerk und Pflichtlektüre für alle, die ein tieferes Verständnis der Windows-Sicherheitsarchitektur erwerben wollen

Dieses Buch ist ein Muss für alle, die die Low-Level-Implementierungen des Windows-Betriebssystems verstehen müssen, um neue Schwachstellen zu entdecken oder sich gegen bekannte zu schützen. Entwickler*innen, DevOps und Sicherheitsforschende finden hier einen unvergleichlichen Einblick in die Schlüsselelemente und Schwachstellen des Betriebssystems, der sogar die offizielle Dokumentation von Microsoft übertrifft.

James Forshaw, renommierter Bug Hunter und Sicherheitsexperte, stellt anhand von sorgfältig ausgearbeiteten PowerShell-Beispielen, mit denen experimentiert und modifiziert werden kann, die wichtigsten Themen der Windows-Sicherheit vor. Er deckt dabei alles von der grundlegenden Analyse der Ressourcensicherheit bis hin zu fortgeschrittenen Techniken wie der Verwendung der Netzwerkauthentifizierung ab. Interaktive PowerShell-Beispiele helfen Ihnen, das Systemverhalten aktiv zu testen und zu manipulieren. Sie lernen dabei, wie Windows Dateien und die Registrierung sichert, Zugriff auf eine Ressource gewährt oder die Authentifizierung sowohl lokal als auch über ein Netzwerk implementiert.

Ganz gleich, ob Sie sich gegen die neuesten Cyber-Bedrohungen zur Wehr setzen oder sich mit den Feinheiten der Windows-Sicherheitsarchitektur befassen, dieses Buch ist ein unverzichtbarer Leitfaden für Ihre Bemühungen, die Komplexität der heutigen Cybersicherheitslandschaft zu bewältigen.

Themen sind unter anderem:

- Die Sicherheitsarchitektur von Windows, einschließlich des Kernels und der Anwendungen im Benutzermodus

- Der Windows Security Reference Monitor (SRM), einschließlich Zugriffstoken, Abfrage und Einstellung des Sicherheitsdeskriptors einer Ressource sowie Zugriffskontrolle und Auditing

- Interaktive Windows-Authentifizierung und Speicherung von Anmeldeinformationen im Security Account Manager (SAM) und Active Directory

- Mechanismen von Netzwerk-Authentifizierungsprotokollen, einschließlich NTLM und Kerberos

- Umfassender und tiefgehender Einblick in die Sicherheitsmechanismen von Windows

- Praxisorientierter Ansatz mit interaktiven PowerShell-Beispielen zum Lernen, Ausprobieren und Experimentieren

- Praktisches Nachschlagewerk und Pflichtlektüre für alle, die ein tieferes Verständnis der Windows-Sicherheitsarchitektur erwerben wollen

Dieses Buch ist ein Muss für alle, die die Low-Level-Implementierungen des Windows-Betriebssystems verstehen müssen, um neue Schwachstellen zu entdecken oder sich gegen bekannte zu schützen. Entwickler*innen, DevOps und Sicherheitsforschende finden hier einen unvergleichlichen Einblick in die Schlüsselelemente und Schwachstellen des Betriebssystems, der sogar die offizielle Dokumentation von Microsoft übertrifft.

James Forshaw, renommierter Bug Hunter und Sicherheitsexperte, stellt anhand von sorgfältig ausgearbeiteten PowerShell-Beispielen, mit denen experimentiert und modifiziert werden kann, die wichtigsten Themen der Windows-Sicherheit vor. Er deckt dabei alles von der grundlegenden Analyse der Ressourcensicherheit bis hin zu fortgeschrittenen Techniken wie der Verwendung der Netzwerkauthentifizierung ab. Interaktive PowerShell-Beispiele helfen Ihnen, das Systemverhalten aktiv zu testen und zu manipulieren. Sie lernen dabei, wie Windows Dateien und die Registrierung sichert, Zugriff auf eine Ressource gewährt oder die Authentifizierung sowohl lokal als auch über ein Netzwerk implementiert.

Ganz gleich, ob Sie sich gegen die neuesten Cyber-Bedrohungen zur Wehr setzen oder sich mit den Feinheiten der Windows-Sicherheitsarchitektur befassen, dieses Buch ist ein unverzichtbarer Leitfaden für Ihre Bemühungen, die Komplexität der heutigen Cybersicherheitslandschaft zu bewältigen.

Themen sind unter anderem:

- Die Sicherheitsarchitektur von Windows, einschließlich des Kernels und der Anwendungen im Benutzermodus

- Der Windows Security Reference Monitor (SRM), einschließlich Zugriffstoken, Abfrage und Einstellung des Sicherheitsdeskriptors einer Ressource sowie Zugriffskontrolle und Auditing

- Interaktive Windows-Authentifizierung und Speicherung von Anmeldeinformationen im Security Account Manager (SAM) und Active Directory

- Mechanismen von Netzwerk-Authentifizierungsprotokollen, einschließlich NTLM und Kerberos

Spécifications

Parties prenantes

- Auteur(s) :

- Traducteur(s):

- Editeur:

Contenu

- Nombre de pages :

- 644

- Langue:

- Allemand

Caractéristiques

- EAN:

- 9783988902511

- Date de parution :

- 26-05-25

- Format:

- Ebook

- Protection digitale:

- Digital watermarking

- Format numérique:

- ePub

Les avis

Nous publions uniquement les avis qui respectent les conditions requises. Consultez nos conditions pour les avis.