- Retrait gratuit dans votre magasin Club

- 7.000.000 titres dans notre catalogue

- Payer en toute sécurité

- Toujours un magasin près de chez vous

- Retrait gratuit dans votre magasin Club

- 7.000.0000 titres dans notre catalogue

- Payer en toute sécurité

- Toujours un magasin près de chez vous

Description

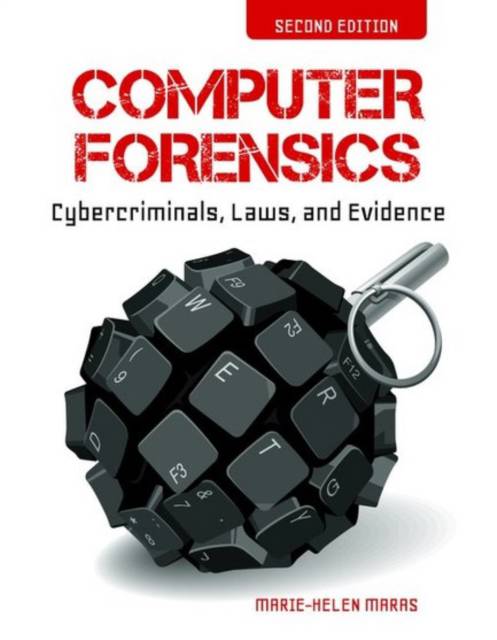

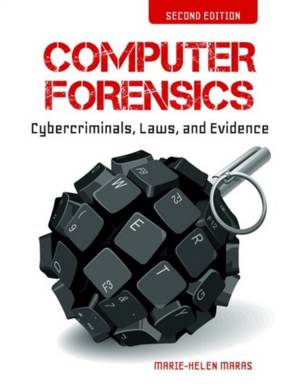

An Updated Edition of the Definitive Computer Forensics Text Updated to include the most current events and information on cyberterrorism, the second edition of Computer Forensics: Cybercriminals, Laws, and Evidence continues to balance technicality and legal analysis as it enters into the world of cybercrime by exploring what it is, how it is investigated, and the regulatory laws around the collection and use of electronic evidence. Students are introduced to the technology involved in computer forensic investigations and the technical and legal difficulties involved in searching, extracting, maintaining, and storing electronic evidence, while simultaneously looking at the legal implications of such investigations and the rules of legal procedure relevant to electronic evidence. Significant and current computer forensic developments are examined, as well as the implications for a variety of fields including computer science, security, criminology, law, public policy, and administration. See Dr. Maras discuss the dark reality of identity theft and cybercrime in an interview with CBS News. Read the full article here. Praise for the first edition "This book really covers a big gap that we have had with textbooks on introductory level classes for Digital Forensics. It explains the definition of the terms that students will encounter in cybercrime investigations as well as the laws pertaining to Cybercrime Investigations...The author does a nice job of making the content flow and allowing intro students the ability to follow and grasp the material." -David Papargiris, Bristol Community College "This book should be considered a high-priority read for criminal investigators, computer security professionals, and even casual Internet users. Understanding the extent of cybercrime and the tactics of computer criminals is a great start, but understanding the process of investigation and what evidence can be collected and used for prosecution is a vital distinction in which this book excels." -T.D. Richardson, South University Includes a new chapter on cyberterrorism as well as new coverage on social engineering Features information on "Red October," "Aurora," and "Night Dragon" operations Provides comprehensive coverage of civil, criminal and corporate investigations and the legal issues that arise with such investigations. Includes case studies, discussion and review questions, practical exercises, and links to relevant websites, to stimulate the critical thinking skills of students Downloadable instructor resources created by the author include an Instructor's Manual, Test Bank, and PowerPoint Lecture Outlines This text is appropriate for undergraduate or introductory graduate Computer Forensics courses. (c) 2015 408 pages

Spécifications

Parties prenantes

- Auteur(s) :

- Editeur:

Contenu

- Nombre de pages :

- 408

- Langue:

- Anglais

Caractéristiques

- EAN:

- 9781449692223

- Date de parution :

- 17-02-14

- Format:

- Livre broché

- Format numérique:

- Trade paperback (VS)

- Dimensions :

- 175 mm x 226 mm

- Poids :

- 635 g

Les avis

Nous publions uniquement les avis qui respectent les conditions requises. Consultez nos conditions pour les avis.