- Retrait gratuit dans votre magasin Club

- 7.000.000 titres dans notre catalogue

- Payer en toute sécurité

- Toujours un magasin près de chez vous

- Retrait gratuit dans votre magasin Club

- 7.000.0000 titres dans notre catalogue

- Payer en toute sécurité

- Toujours un magasin près de chez vous

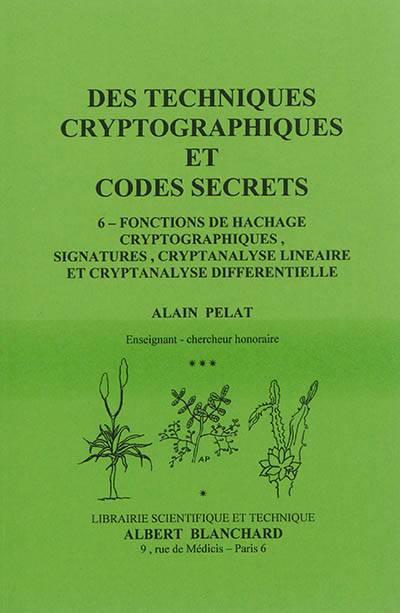

Fonctions de hachage cryptographiques, signatures, cryptanalyse linéaire et cryptanalyse différentielle

Alain PelatDescription

La cryptographie (science ou art du secret) a concerné pendant très longtemps les milieux militaires et diplomatiques. Elle fut le secret, bien mis à l'abri, de grandes puissances étatiques.

Pour cacher ce qu'il y a d'essentiel dans les textes, de l'Antiquité au mouvement littéraire, artistique et scientifique qui eut lieu en Europe aux XVe et XVIe siècles, la science du secret a utilisé des méthodes faisant intervenir des substitutions ou des permutations. Dans le cas des substitutions, on remplaçait un caractère par un autre. Dans le cas des permutations, on changeait l'ordre des caractères. Les opérations de chiffrement étaient réalisées par des opérateurs humains. Eventuellement, certaines substitutions pouvaient être effectuées à l'aide d'instruments mécaniques.

Aujourd'hui la cryptologie (cryptographie et cryptanalyse) et l'informatique ont partie liée. On peut dire que le développement des ordinateurs est à l'origine d'un nouveau visage de la cryptologie.

Le premier chapitre du présent ouvrage est consacré à l'étude des fonctions de hachage cryptographiques (empreintes, fonctions de hachage cryptographiques itérées, codes d'authentification de messages). Les signatures numériques et fonctions de hachage cryptographiques sont étudiées dans ie second chapitre. La cryptanalyse linéaire fait l'objet du troisième chapitre. Sont présentées, en particulier, les approximations linéaires de substitutions ou permutations omégas , la table dite d'approximation linéaire et la cryptanalyse linéaire d'un réseau de substitution - permutation. La cryptanalyse différentielle est étudiée dans le quatrième chapitre. Le chiffrement à la volée fait l'objet du cinquième et dernier chapitre du présent ouvrage. Les registres à décalage, qui sont les circuits numériques de base utilisés dans un générateur de suite pseudo aléatoire d'éléments binaires, sont étudiés de façon détaillée.

Spécifications

Parties prenantes

- Auteur(s) :

- Editeur:

Contenu

- Nombre de pages :

- 210

- Langue:

- Français

- Collection :

- Tome:

- n° 6

Caractéristiques

- EAN:

- 9782853672689

- Date de parution :

- 20-10-14

- Format:

- Livre broché

- Dimensions :

- 160 mm x 240 mm

- Poids :

- 390 g